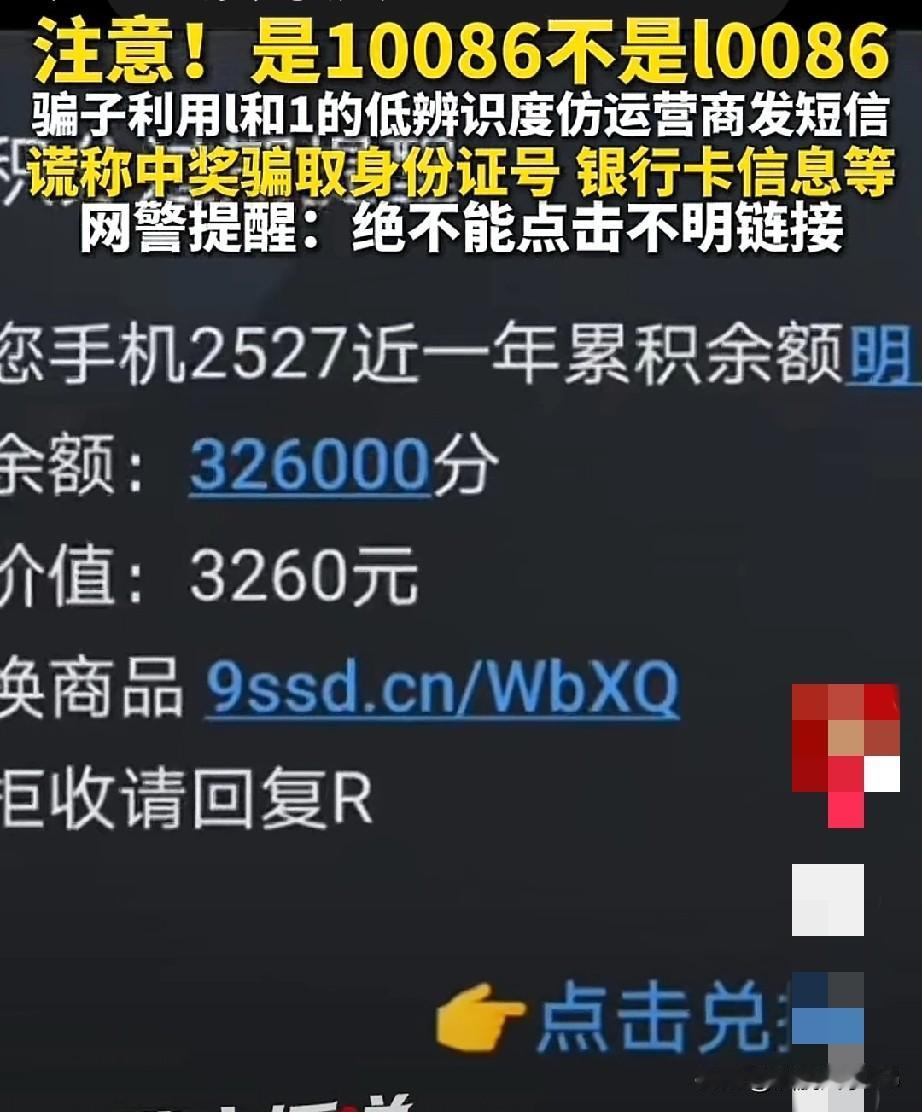

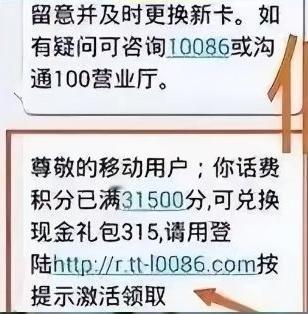

多人被骗!“I0086”不是“10086”! 警惕积分兑换短 信 热点 诈骗 积分兑换 你敢信吗?就差一个字符,有人直接被卷走近八千块。北京的杨先生上周就栽了这个跟头,手机弹出条“10086”发来的短信,说他的手机号积分要清零,能兑换空气炸锅。他天天用这个号码,对10086的官方通知从没怀疑过,手指一点就点开了附带的链接。 页面跳出来看着特正规,标着“掌上营业厅”,和他平时查话费的界面几乎没差。系统提示要填个人信息,他没多想,连信用卡号、交易密码甚至卡背后的安全码都一一输了进去。后来页面又让下载“安全控件”,说这样才能完成兑换,他跟着操作完还没等反应过来,手机连续收到三条消费短信,信用卡里的7739元全没了 。杨先生当时腿都软了,赶紧打10086客服,才知道自己看走了眼——那个发送号码根本不是“10086”,第一个字符是小写英文字母“l”,不是数字“1”。 为啥这么多人栽在这一个坑里?公安部网安局早就说过,这是骗子专门设计的视觉陷阱。在手机短信的小字体里,“l”和“1”的相似度超过90%,肉眼几乎没法分辨。更可恨的是,这些短信根本不是运营商发的,是骗子用伪基站设备强行覆盖周边信号群发的。黑龙江曾查获过一起案子,伪基站两天就发了26万条诈骗短信,波及范围广得吓人。 骗局可不只号码伪装这一招。点进链接后的钓鱼网站才是真正的陷阱。浙江的钱先生之前收到“积分兑换270元现金”的短信,点进去填完银行卡信息,卡里7948元当天就被转空了。猎豹移动的安全实验室统计过,这类假冒10086的钓鱼网站半年涨了近6倍,每天平均有2000人受害,算下来损失早超6000万元了,单一个钓鱼网站后台就存着3.5万条银行卡资料。有些网站还会让下载“安全控件”,那根本不是什么保护工具,是能偷取手机里所有数据的木马程序。 更值得深思的是,这种“形近字符诈骗”早有前车之鉴。我国车牌号里根本不许用字母“O”和“I”,就是因为它们容易和数字“0”“1”混淆,连交通监控设备都能认错,误识率能飙到3.2%。骗子恰恰盯上了这个视觉漏洞,再加上大家对10086这类官方号码的天然信任,骗局成功率才会这么高。很多受害者不是不小心,是骗子把“官方信任”当成了作案工具,这种利用公共机构公信力的诈骗,比普通骗局更让人防不胜防。 这里必须说清楚一个关键常识:中国移动从来不会通过短信链接要银行卡密码、安全码,更不会搞积分兑换现金的活动。要是真担心积分过期,手动拨10086客服问一句,或者登录官方APP查一下,两分钟就能核实清楚,根本不用点任何陌生链接。杨先生后来在派出所做笔录时特别懊悔,说自己要是多走这一步,也不会被骗走辛苦钱。 现在骗子的套路还在升级,不光冒充运营商,还会装成银行、ETC客服,用“账户异常”“设备过期”的说法诱骗点击链接。但不管包装得多逼真,核心都是“紧急通知+钓鱼链接+套取信息”这三板斧。警方统计,这类骗局已经造成多地近200万元损失,背后是伪基站发送、钓鱼网站搭建、洗钱分工明确的黑产链条。 说到底,骗子能得逞,既是利用了技术漏洞,也是抓住了人们怕麻烦、贪小利的心理。那些“积分清零”“限时兑换”的话术,就是故意制造紧迫感,逼着人在慌乱中放弃核实。但仔细想想,真的会有官方机构连核实的时间都不给你吗?显然不会。 打击这类诈骗不能只靠个人警惕,更要从源头下手。通信部门得加强伪基站的监测和拦截,公安部门要顺着黑产链条精准打击,让骗子没机会搭建钓鱼网站、群发诈骗短信。但对我们普通人来说,当下最管用的还是记住“三不原则”:不点陌生链接,不填敏感信息,不轻易下载未知控件。 各位读者你们怎么看?欢迎在评论区讨论。

用户10xxx36

这是很军哥学的吗?